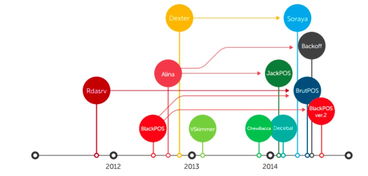

网络安全研究团队发现一个基于Elasticsearch的僵尸网络已感染全球超过4000台服务器,这些服务器主要遭到两款专门针对POS(销售终端)系统的恶意软件侵袭。这一事件再次凸显了企业数据安全和网络基础设施防护的紧迫性。

攻击事件概述

此次攻击主要针对配置不当或存在安全漏洞的Elasticsearch服务器。攻击者利用已知漏洞获取服务器控制权后,部署了两种不同类型的POS恶意软件:一种专注于窃取支付卡数据,另一种则试图获取系统管理员权限以进行更深层次的渗透。

受感染的服务器遍布全球,涉及金融、零售、餐饮等多个行业,这些行业正是POS系统广泛应用的领域。攻击者能够通过被控制的服务器组建僵尸网络,进行分布式拒绝服务攻击、数据窃取和进一步的网络渗透。

威胁影响分析

POS恶意软件专门设计用于从支付终端内存中提取支付卡数据,包括信用卡号、持卡人姓名和有效期等敏感信息。一旦这些数据被窃取,可能被用于制作伪造信用卡或进行未经授权的交易,给消费者和企业带来严重经济损失。

更值得警惕的是,被感染的Elasticsearch服务器可能存储着大量企业敏感数据,包括客户信息、交易记录和业务数据。这些数据的泄露不仅违反数据保护法规,还可能损害企业声誉和客户信任。

信息安全软件开发的关键对策

面对此类威胁,网络与信息安全软件开发需重点关注以下几个方面:

1. 强化漏洞管理

开发团队应建立完善的漏洞扫描和修补机制,特别是对于像Elasticsearch这样的关键基础设施组件。定期安全评估和及时更新补丁是防御此类攻击的第一道防线。

2. 加强访问控制与认证

实施严格的身份验证和授权机制,限制对敏感系统的访问权限。多因素认证、最小权限原则和网络分段都能有效降低攻击面。

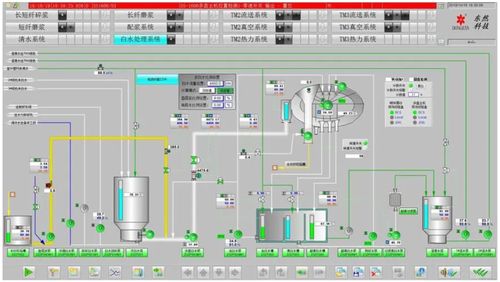

3. 开发智能威胁检测系统

利用机器学习和行为分析技术开发能够识别异常活动的安全软件。这些系统应能检测未经授权的数据访问、异常网络流量和可疑的系统行为。

4. 数据加密与保护

在软件开发中集成强大的加密技术,确保静态和传输中的数据安全。对于POS系统,尤其需要实施端到端加密和符合PCI DSS标准的安全措施。

5. 安全开发生命周期集成

将安全考虑融入软件开发的每个阶段,从需求分析到设计、编码、测试和部署。实施代码审查、安全测试和渗透测试,确保软件在发布前已充分强化。

未来展望

随着物联网设备和云服务的普及,网络攻击面持续扩大。信息安全软件开发必须与时俱进,采用零信任架构、云原生安全技术和自动化响应机制。行业需要加强合作,共享威胁情报,建立更强大的集体防御体系。

此次Elasticsearch僵尸网络事件再次提醒我们,网络安全是一个持续的过程,而非一次性解决方案。只有通过持续监控、定期评估和不断改进安全措施,企业才能在这个日益复杂的威胁环境中保持韧性。