在网络与信息安全软件开发领域,安全意识与应急响应能力同等重要。当软件系统遭遇攻击、出现漏洞或发生安全事件时,快速、正确地报警求助是遏制损失、修复问题的关键第一步。以下是在开发与运维过程中,您必须了解和掌握的几种核心报警求助方式。

1. 内部安全响应团队(SRT)与事件响应计划(IRP)

这是第一道防线。成熟的软件开发团队或组织应建立内部安全响应团队(Security Response Team, SRT)并制定详尽的事件响应计划(Incident Response Plan, IRP)。当监控系统检测到异常登录、数据泄露、恶意代码执行或服务中断时,应首先按照IRP流程,通过内部通讯渠道(如专用安全频道、电话热线、内部工单系统)立即通知SRT。关键是将报警级别、影响范围和初步证据清晰上报,以便团队快速启动调查与遏制。

2. 漏洞报告平台与第三方应急响应中心(CERT/CSIRT)

当发现涉及第三方库、框架或基础设施的严重漏洞时,或当自身产品被外部研究人员发现漏洞时,应通过正规渠道报告。例如:

- 软件供应商的安全公告页面:直接向相关厂商报告。

- 国家或行业的计算机应急响应小组(CERT/CSIRT):如中国国家互联网应急中心(CNCERT)、美国CERT/CC等,它们负责协调处理重大安全事件。

- 公共漏洞披露平台:如CVE(通用漏洞披露)系统,通过授权的CNA(CVE编号机构)申请漏洞编号和发布公告。

注意遵循负责任的披露原则,给予厂商合理的修复时间后再公开细节。

3. 云服务提供商与托管平台的安全支持

如果您的软件部署在云端(如AWS, Azure, 阿里云,腾讯云等),务必熟悉其安全中心与报警机制。各大云平台均提供安全事件监控、威胁检测和7x24小时的安全支持服务。当遭遇DDoS攻击、云资源滥用或账户异常时,应立即通过云控制台提交工单或联系紧急安全支持。确保充分利用云平台提供的安全组、WAF(Web应用防火墙)告警和日志审计功能,这些往往是触发报警的第一信号源。

4. 开源社区与安全邮件列表

对于广泛使用的开源组件,其安全更新和漏洞信息通常通过安全邮件列表、GitHub安全公告或项目官网发布。开发者应订阅关键依赖项目的安全通知(如Node.js的安全邮件列表、Python的security-announce等)。当发现开源组件漏洞时,可通过项目的安全报告指南(通常在SECURITY.md文件中)进行私下报告,积极参与社区协作修复。

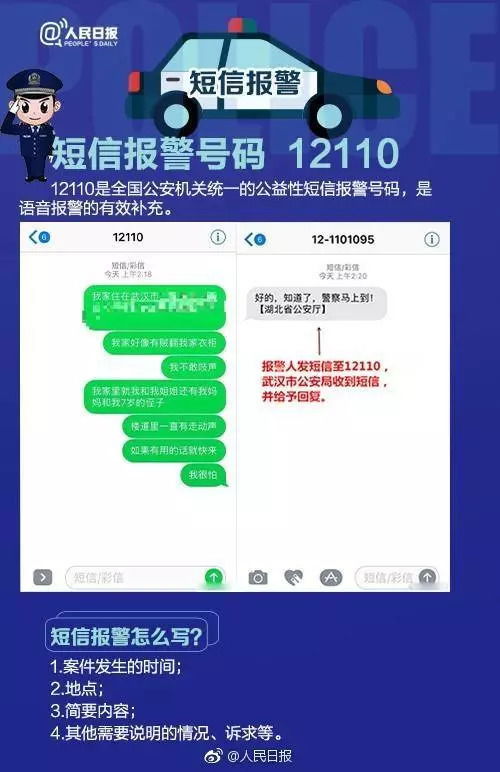

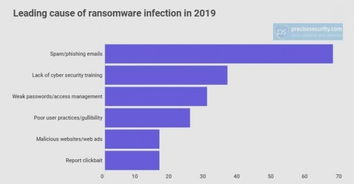

5. 执法机关与监管机构报告

在发生涉及数据泄露、勒索软件攻击、网络诈骗等可能违法的安全事件时,根据《网络安全法》、《数据安全法》等法律法规,可能需要在规定时限内向公安机关网安部门及行业监管机构报告。开发团队应事先了解法律要求的报告流程和内容,确保合规。

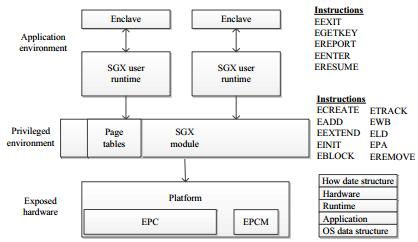

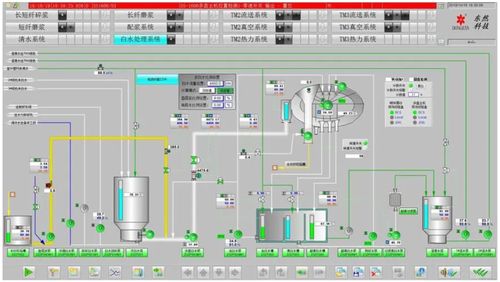

6. 自动化监控与报警工具集成

在软件开发阶段就应集成自动化报警。使用如SIEM(安全信息和事件管理)系统、日志分析平台(如ELK Stack)、应用性能监控(APM)工具以及自定义的蜜罐和入侵检测系统(IDS)。将这些工具与通讯平台(如Slack, 钉钉, 企业微信)或短信/邮件网关集成,实现实时报警。确保报警信息包含上下文(如时间戳、攻击IP、受影响端点、日志片段),以便快速诊断。

最佳实践建议:

- 事前准备:在开发初期就将报警机制设计纳入安全开发生命周期(SDLC)。编写清晰的应急响应手册,并定期进行安全演练。

- 权限分离:确保报警接收渠道有备份,且关键人员有冗余,避免单点故障。

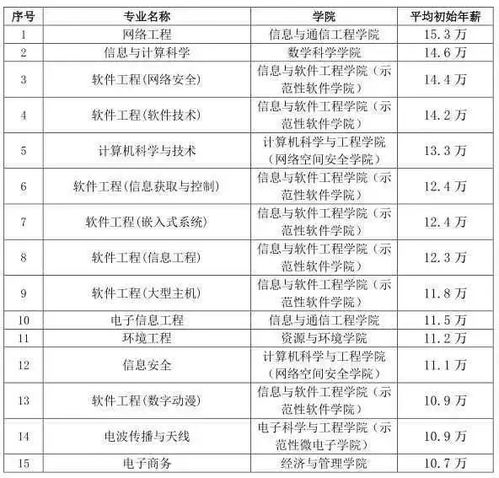

- 持续学习:安全威胁日新月异,通过关注OWASP、SANS等权威机构报告,持续更新您的报警知识库和应对策略。

对于网络与信息安全软件开发者而言,掌握多元、高效的报警求助方式并非可选,而是必备的职业素养。它构建了软件生命周期的最后一道安全护盾,将技术防御与人的响应无缝链接,最大程度地保障系统和数据的安全。